Gdzie jest granica wydajności komputerów kwantowych?

8 września 2025, 15:43Komputery kwantowe, gdy w końcu staną się rzeczywistością, mają poradzić sobie z obliczeniami niemożliwymi do wykonania przez komputery klasyczne w rozsądnym czasie. Powstaje pytanie, czy istnieje granica wydajności obliczeniowej komputerów kwantowych, a jeśli tak, to czy można ją będzie w przyszłości przesuwać czy też trzeba będzie wymyślić zupełnie nową technologię. Odpowiedzi na nie postanowili poszukać Einar Gabbassov, doktorant z Instytutu Obliczeń Kwantowych University of Waterloo i Perimeter Institute oraz profesor Achim Kempf z Wydziału Fizyki Informacji i Sztucznej Inteligencji University of Waterloo i Perimeter Institute. Ich praca na ten temat ukazała się na łamach Quantum Science and Technology.

Kafejki bez młodzieży?

30 października 2006, 11:37Chińskie władze zastanawiają się nad wydaniem zakazu korzystania z kafejek internetowych osobom, które nie ukończyły 18. roku życia. Kafejki są bowiem miejscami, gdzie często dochodzi do przestępstw.

Internet skłania do ruszania się

16 maja 2007, 09:06Komputer i Internet są bardzo często obwiniane za odciąganie ludzi od aktywności fizycznej. Tymczasem okazało się, że jeśli ktoś spędza wiele godzin przed ekranem peceta albo laptopa, prędzej czy później będzie miał ochotę sprawdzić zawartość witryn dotyczących sportu i fitnessu.

Z odsieczą rynkowi leków

18 marca 2008, 11:26Prawdopodobnie każdy z nas dostrzega zastraszające tempo wzrostu cen leków. Warto wspomnieć także o wynikach finansowych firm farmaceutycznych. Największa z nich, szwajcarska korporacja Roche, przyniosła w 2007 roku 15 miliardów dolarów czystego zysku(!).

Miliard podłączonych

27 stycznia 2009, 11:55Firma comScore poinformowała, że w grudniu 2008 roku liczba internautów na całym świecie przekroczyła miliard. Z Sieci korzystało 1.007.730.000 osób powyżej 15. roku życia.

Uczą się w stanie minimalnej świadomości

21 września 2009, 08:26Eksperymenty wzorowane na pomysłach Iwana Pawłowa ujawniły, że pacjenci w stanie minimalnej świadomości (ang. minimally conscious) mogą się uczyć, czyli w tym wypadku kojarzyć określony dźwięk z wrażeniem.

Jesteśmy ptasie móżdżki

6 lipca 2010, 08:34Ty ptasi móżdżku! - to popularne wyzwisko jest wyjątkowo związane z nauką, ponieważ wywodzi się z powszechnego mniemania badaczy o wyższości mózgów ssaków nad mózgami ptaków. Teraz jednak trzeba będzie je odstawić do lamusa - nasze mózgi nie różnią się mocno od ptasich.

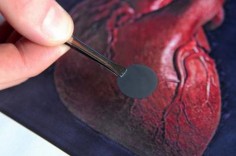

Regenerująca nanołata na zniszczone serce

19 maja 2011, 10:49Podczas zawału część komórek serca obumiera. Dotąd chirurdzy nie umieli tego naprawić, jednak specjaliści z Brown University oraz India Institute of Technology Kanpur opracowali specjalną nanołatę. Stworzyli rodzaj rusztowania, w którego skład wchodzą nanowłókna węglowe i polimer - poli(kwas mlekowy–co–kwas glikolowy). Podczas testów udowodniono, że nanołata regeneruje zarówno kardiomiocyty, jak i neurony, co oznacza, że obumarły rejon powraca znów do życia (Acta Biomaterialia).

Włoski i otoczka chronią pająki przed wpadaniem we własną pułapkę

2 marca 2012, 12:25Pająki nie przyklejają się do własnych sieci dzięki rozgałęzionym włoskom (setae) oraz ochronnej powłoce na odnóżach.

Telewizja ma się dobrze

6 czerwca 2013, 13:06Pogłoska o mojej śmierci była przesadzona - mogłaby za Markiem Twainem powtórzyć telewizja. Wbrew przewidywaniom wielu osób, rozwój internetu, coraz większa popularność streamingu wideo ani szybko zwiększająca się przepustowość infrastruktury telekomunikacyjnej nie zagroziły istnieniu telewizji.